Cada vez que revisas tu cuenta bancaria, compras ese artículo que tenías en la mira o firmas documentos desde la comodidad de tu pantalla, estás usando tu “yo digital”. Ya no es ciencia ficción; es parte de nuestra rutina diaria.

Hay quienes ven un clic como un salto al vacío y otros que confían ciegamente en sus contraseñas kilométricas. Pero la verdad está en el medio: ni tan temerarios ni tan confiados.

Contenido

5 mitos sobre la identificación digital

La era digital ha evolucionado mucho. Ya no basta con una simple contraseña y un nombre de usuario. Ahora nos servimos de ella en actividades diarias, como acceder a procedimientos online o información personal. Sin embargo, todavía existe un gran desconocimiento y ciertos mitos alrededor de su seguridad y funcionamiento. Hoy, desvelamos algunos de los principales.

Cualquier sistema digital puede ser hackeado fácilmente

¿Cuántas veces has escuchado a alguien decir “todo se puede hackear“? Seguro más de una vez. Y sí, técnicamente tienen razón… pero no es tan simple como suena en las películas. Es como comparar el robo de una bicicleta versus una en una bóveda de banco. ¿Se pueden robar ambas? Seguramente, pero no tienen el mismo nivel de dificultad.

Los sistemas de identificación digital modernos son más parecidos a esa bóveda de banco. Utilizan varias capas de protección que trabajan juntas:

Primero está el cifrado – imagina un mensaje en un idioma tan complejo que ni los mejores traductores del mundo podrían descifrarlo sin la clave correcta. Así funciona el cifrado AES-256 que protege tus datos.

Luego viene la verificación en dos (o más) pasos. Es como cuando vas al aeropuerto: no solo muestras tu pasaporte, también pasan tu maleta por rayos X y tal vez te hacen algunas preguntas. En digital, esto se traduce en:

- Tu contraseña (algo que sabes)

- Un código que llega a tu celular (algo que tienes)

- Tu huella digital o rostro (algo que eres)

Y, por si fuera poco, hay sistemas de IA vigilando constantemente por actividades sospechosas. Como un guardia de seguridad que nota cuando alguien actúa raro en una tienda.

Un ejemplo cotidiano: cuando entras a tu app del banco. ¿Te has fijado que además de tu contraseña te pide ese codiguito que llega por mensaje? Y si intentas entrar desde otro dispositivo, capaz hasta te pide una selfie. Eso no es para hacerte la vida difícil, es tu equipo de seguridad trabajando.

La biometría es infalible y siempre segura

La biometría es poderosa para la autenticación y seguridad, pero no debemos considerarla como una la única solución. Aunque ofrece ventajas como ser difícil de falsificar y conveniente para el usuario, también tiene limitaciones.

Lo bueno:

- Es mucho más complicado “copiar” tu cara o huella que adivinar “Contraseña123!”

- No más notas pegadas en la computadora con contraseñas

Lo malo:

- ¿Te pasaste de crema en las manos? Eso puede hacer que tu huella se vuelva un reto para el lector

- ¿Has dejado crecer tu barba? Podría causar problemas con el reconocimiento facial.

Y aquí viene lo interesante: si alguien hackea una base de datos de contraseñas, cambias tu contraseña y listo. Pero ¿cómo cambias tu huella digital?

Para crear un sistema de seguridad más robusto, es recomendable utilizar la autenticación multifactorial en plataformas que manejan datos sensibles. Esto combina la biometría con otros factores de autenticación para proporcionar una capa adicional de seguridad.

La autenticación multifactor es solo para grandes empresas

La autenticación multifactor (MFA) es accesible y recomendable para cualquier usuario o empresa, independientemente de su tamaño. Hoy en día, existen diversos tipos de MFA disponibles para cualquier persona y no requieren grandes inversiones.

Tipos de MFA disponibles para todos:

- Aplicaciones gratuitas de autenticación: Herramientas como Google Authenticator y Microsoft Authenticator son gratuitas y fáciles de configurar.

- Códigos SMS: Aún ampliamente utilizados, aunque menos seguros que otros métodos debido a su vulnerabilidad a ataques de “SIM swapping”.

- Llaves de seguridad físicas: Dispositivos especializados ofrecen una protección de alto nivel al requerir la presencia física del usuario para completar la autenticación.

- Verificación por email: Otro método de autenticación simple y accesible.

Notificaciones push en dispositivos móviles: Servicios como el de Apple o Google envían notificaciones de inicio de sesión que deben ser confirmadas manualmente.

Incorporar MFA reduce significativamente el riesgo de acceso no autorizado y permite a los usuarios controlar quién accede a sus cuentas.

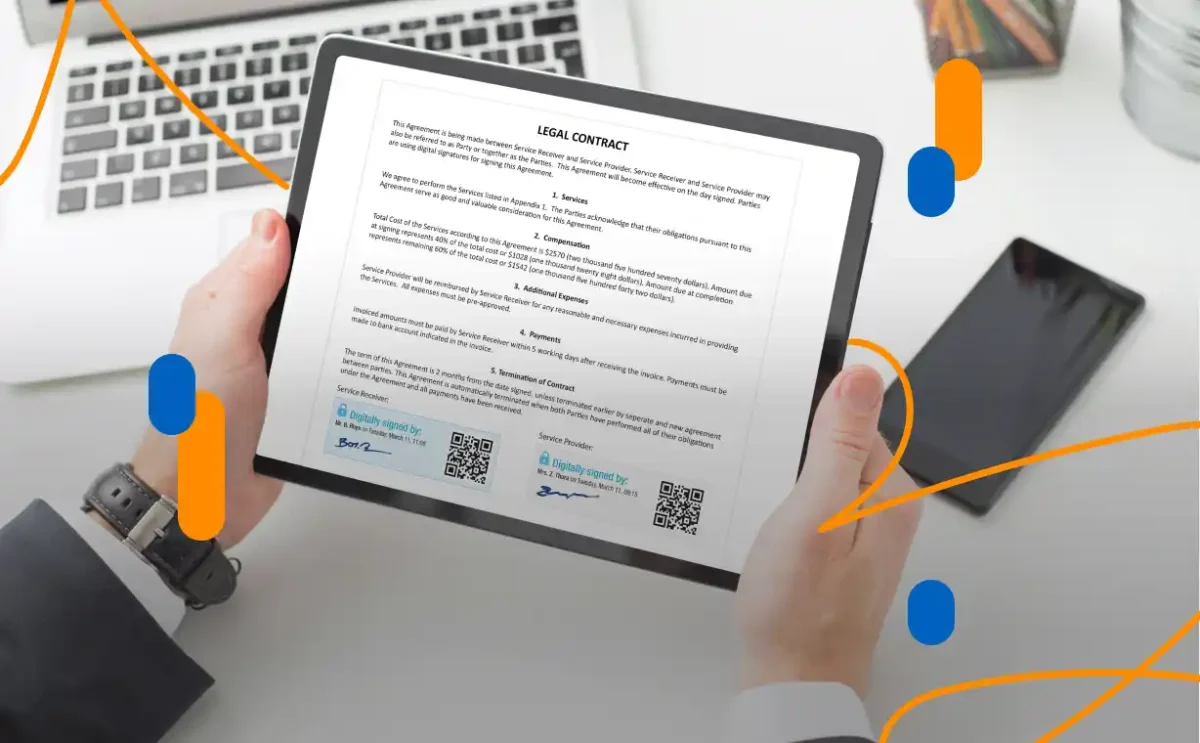

Las empresas de autenticación pueden acceder a todos nuestros datos

¿Te has preguntado si el personal de las empresas de autenticación podría leer tus datos como si estuvieran navegando en tus redes sociales? Es una inquietud válida, pero la realidad es mucho más tranquilizadora de lo que parece.

Imagina que envías una carta confidencial: una vez sellada, ni siquiera el cartero puede leerla. Los sistemas modernos de autenticación digital funcionan de forma parecida, aunque con tecnología de cifrado mucho más avanzada. Así es como mantienen tu información segura:

- Cifrado de punta a punta: Tus datos viajan protegidos, como en una caja fuerte con múltiples llaves. Solo tú y el destinatario final tienen acceso real; ni siquiera la empresa que gestiona el sistema puede ver el contenido.

- Fragmentación de datos: Imagina que tus datos son como un tesoro repartido en varias cajas de seguridad. Aunque alguien lograra abrir una, solo encontraría un fragmento; el resto está distribuido en distintos lugares, lo que hace muy difícil reconstruir el todo.

- Políticas de acceso controlado: Las empresas también limitan cuidadosamente quién puede ver cada fragmento de información. Es como en un hospital: el personal solo puede acceder a la información que necesita para cumplir con su trabajo; la recepcionista, por ejemplo, no ve tu historial completo.

- Consentimiento estricto: Cada vez que tus datos personales se utilizan, tu permiso es esencial. Al igual que ves pop-ups para aceptar cookies, estas políticas son incluso más rigurosas con tus datos personales, sobre todo en Europa, gracias al GDPR, que regula cada paso en el manejo de tu información.

Estamos siendo monitoreados a través de nuestras identidades digitales

¿Alguna vez has tenido la sensación de que te observan mientras navegas por internet? ¿O te has preguntado si alguien está siguiendo cada uno de tus clics? No eres el único, es una preocupación súper común en nuestra era digital. Pero tranquilo: la cosa no es tan “Gran Hermano” como parece. De hecho, tienes más control del que crees sobre tu huella digital.

Piénsalo así: tu identidad digital es como tu casa. Tú decides:

- Quién entra.

- Qué habitaciones ve.

- Cuánto tiempo se queda.

Las plataformas serias te dan un montón de herramientas para mantener tu privacidad:

- ¿Sabías que puedes ver quién ha estado leyendo tus datos? Muchas apps te muestran quién intentó acceder a tu cuenta, desde dónde y cuándo.

- Y si le diste permiso a una app para usar tu ubicación, pero cambiaste de opinión, puedes quitárselo en cualquier momento.

- Las leyes están de tu lado. El “derecho al olvido” es como tener un borrador para tu vida digital. Si quieres que una plataforma elimine tus datos, están obligados a hacerlo.

- Tip: revisa de vez en cuando los permisos que has dado. Te sorprenderá ver accesos a cosas que ya ni recuerdas.

Aunque existen mitos sobre su seguridad, los sistemas actuales implementan capas de protección, haciéndolos más seguros que muchos métodos tradicionales. La clave está en entender cómo funcionan y aprovechar las herramientas de seguridad disponibles.

Descubre un futuro seguro

Protege tu identidad digital y navega con tranquilidad. Con nuestras soluciones, tienes el control total de tus datos. ¡Da el siguiente paso hacia la seguridad aquí!